Linux防火墙概述

转载: http://www.zsythink.net/archives/1199

防火墙相关概述

从逻辑上讲。防火墙可以大体分为主机防火墙和网络防火墙。

- 主机防火墙:针对于单个主机进行防护。

- 网络防火墙:往往处于网络入口或边缘,针对于网络入口进行防护,服务于防火墙背后的本地局域网。

网络防火墙和主机防火墙并不冲突,可以理解为,网络防火墙主外(集体), 主机防火墙主内(个人)。

从物理上讲,防火墙可以分为硬件防火墙和软件防火墙。

- 硬件防火墙:在硬件级别实现部分防火墙功能,另一部分功能基于软件实现,性能高,成本高。

- 软件防火墙:应用软件处理逻辑运行于通用硬件平台之上的防火墙,性能低,成本低。

iptables是什么

iptables其实不是真正的防火墙,我们可以把它理解成一个客户端代理,用户通过iptables这个代理,将用户的安全设定执行到对应的安全框架中,这个安全框架才是真正的防火墙,这个框架的名字叫netfilter。netfilter才是防火墙真正的安全框架(framework),netfilter位于内核空间。

iptables其实是一个命令行工具,位于用户空间,我们用这个工具操作真正的框架。

netfilter/iptables(下文中简称为iptables)组成Linux平台下的包过滤防火墙,与大多数的Linux软件一样,这个包过滤防火墙是免费的,它可以代替昂贵的商业防火墙解决方案,完成封包过滤、封包重定向和网络地址转换(NAT)等功能。

Netfilter是Linux操作系统核心层内部的一个数据包处理模块,它具有如下功能:

- 网络地址转换(Network Address Translate)

- 数据包内容修改

- 数据包过滤的防火墙功能

所以说,虽然我们使用service iptables start启动iptables服务,但是其实准确的来说,iptables并没有一个守护进程,所以并不能算是真正意义上的服务,而应该算是内核提供的功能。

规则的定义

规则:根据指定的匹配条件来尝试匹配每个流经此处的报文,一旦匹配成功,则由规则后面指定的处理动作进行处理。配置防火墙的主要工作就是添加、修改和删除这些规则。规则存储在内核空间的信息包过滤表中,这些规则分别指定了源地址、目的地址、传输协议(如TCP、UDP、ICMP)和服务类型(如HTTP、FTP和SMTP)等。当数据包与规则匹配时,iptables就根据规则所定义的方法来处理这些数据包,如放行(accept)、拒绝(reject)和丢弃(drop)等。

那么我们来通俗的解释一下什么是iptables的规则,之前打过一个比方,每条链都是一个关卡,每个通过这个关卡的报文都要匹配这个关卡上的规则,如果匹配,则对报文进行对应的处理,比如说,你我二人此刻就好像两个报文,你我二人此刻都要入关,可是城主有命,只有器宇轩昂的人才能入关,不符合此条件的人不能入关,于是守关将士按照城主制定的规则,开始打量你我二人,最终,你顺利入关了,而我已被拒之门外,因为你符合器宇轩昂的标准,所以把你放行了,而我不符合标准,所以没有被放行,其实,器宇轩昂就是一种匹配条件,放行就是一种动作,匹配条件与动作组成了规则。

规则由匹配条件和处理动作组成。

-

匹配条件分为基本匹配条件与扩展匹配条件

- 基本匹配条件:源地址Source IP,目标地址 Destination IP

- 扩展匹配条件:除了上述的条件可以用于匹配,还有很多其他的条件可以用于匹配,这些条件泛称为扩展条件,这些扩展条件其实也是netfilter中的一部分,只是以模块的形式存在,如果想要使用这些条件,则需要依赖对应的扩展模块。源端口Source Port, 目标端口Destination Port都可以作为扩展匹配条件。

-

处理动作在iptables中被称为target,动作也可以分为基本动作和扩展动作。

- ACCEPT:允许数据包通过。

- DROP:直接丢弃数据包,不给任何回应信息,这时候客户端会感觉自己的请求泥牛入海了,过了超时时间才会有反应。

- REJECT:拒绝数据包通过,必要时会给数据发送端一个响应的信息,客户端刚请求就会收到拒绝的信息。

- SNAT:源地址转换,解决内网用户用同一个公网地址上网的问题。

- MASQUERADE:是SNAT的一种特殊形式,适用于动态的、临时会变的ip上。

- DNAT:目标地址转换。

- REDIRECT:在本机做端口映射。

- LOG:在/var/log/messages文件中记录日志信息,然后将数据包传递给下一条规则,也就是说除了记录以外不对数据包做任何其他操作,仍然让下一条规则去匹配。

链的定义

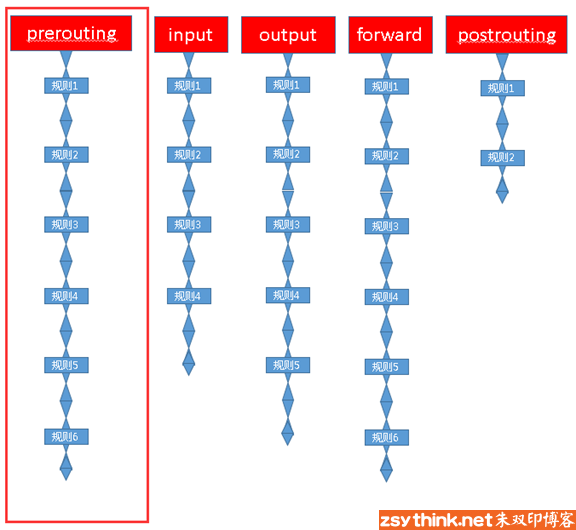

我们知道,防火墙的作用就在于对经过的报文匹配规则,然后执行对应的动作 , 所以,当报文经过这些关卡的时候,则必须匹配这个关卡上的规则,但是,这个关卡上可能不止有一条规则,而是有很多条规则,当我们把这些规则串到一个链条上的时候,就形成了链 , 每个经过这个关卡的报文,都要将这条链上的所有规则匹配一遍,如果有符合条件的规则,则执行规则对应的动作。

表的定义

我们对每个链上都放置了一串规则,但是这些规则有些很相似,比如,A类规则都是对IP或者端口的过滤,B类规则是修改报文,那么这个时候,我们是不是能把实现相同功能的规则放在一起呢,必须能的。

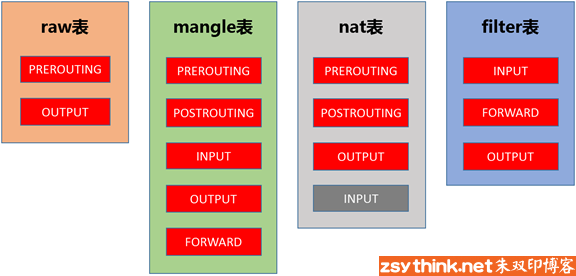

我们把具有相同功能的规则的集合叫做表,所以说,不同功能的规则,我们可以放置在不同的表中进行管理,而iptables已经为我们定义了4种表,每种表对应了不同的功能,而我们定义的规则也都逃脱不了这4种功能的范围,iptables为我们提供了如下规则的分类,或者说,iptables为我们提供了如下表

- filter表:负责过滤功能,防火墙;内核模块:iptables_filter

- nat表:network address translation,网络地址转换功能;内核模块:iptable_nat

- mangle表:拆解报文,做出修改,并重新封装 的功能;iptable_mangle

- raw表:关闭nat表上启用的连接追踪机制;iptable_raw

也就是说,我们自定义的所有规则,都是这四种分类中的规则,或者说,所有规则都存在于这4张表中。

链和表关系

但是我们需要注意的是,某些链中注定不会包含某类规则,就像某些关卡天生就不具备某些功能一样,比如,A关卡只负责打击陆地敌人,没有防空能力,B关卡只负责打击空中敌人,没有防御步兵的能力,C关卡可能比较NB,既能防空,也能防御陆地敌人,D关卡最屌,海陆空都能防。

让我们看看每个链上的规则都存在于哪些表中。

- PREROUTING 的规则可以存在于:raw表,mangle表,nat表。

- INPUT的规则可以存在于:mangle表,filter表,(centos7中还有nat表,centos6中没有)。

- FORWARD的规则可以存在于:mangle表,filter表。

- OUTPUT 的规则可以存在于:raw表mangle表,nat表,filter表。

- POSTROUTING的规则可以存在于:mangle表,nat表。

但是,我们在实际的使用过程中,往往是通过表作为操作入口,对规则进行定义的,之所以按照上述过程介绍iptables,是因为从关卡的角度更容易从入门的角度理解,但是为了以便在实际使用的时候,更加顺畅的理解它们,此处我们还要将各表与链的关系罗列出来,

表(功能)-----------------------> 链(钩子):

- raw 表中的规则可以被哪些链使用:PREROUTING,OUTPUT

- mangle表中的规则可以被哪些链使用:PREROUTING,INPUT,FORWARD,OUTPUT,POSTROUTING

- nat表中的规则可以被哪些链使用:PREROUTING,OUTPUT,POSTROUTING(centos7中还有INPUT,centos6中没有)

- filter表中的规则可以被哪些链使用:INPUT,FORWARD,OUTPUT

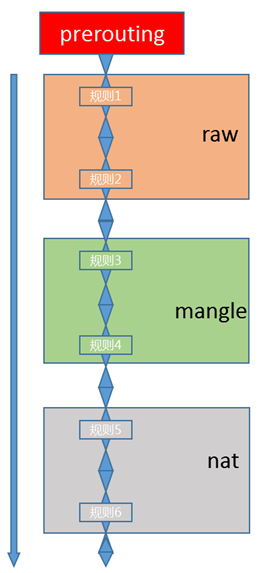

其实我们还需要注意一点,因为数据包经过一个链的时候,会将当前链的所有规则都匹配一遍,但是匹配时总归要有顺序,我们应该一条一条的去匹配,而且我们说过,相同功能类型的规则会汇聚在一张表中,那么,哪些表中的规则会放在链的最前面执行呢,这时候就需要有一个优先级的问题,我们还拿prerouting链做图示。

prerouting链中的规则存放于三张表中,而这三张表中的规则执行的优先级如下:raw --> mangle --> nat

但是我们知道,iptables为我们定义了4张表,当他们处于同一条链时,执行的优先级如下。

优先级次序(由高而低):raw --> mangle --> nat --> filter

4张表中的规则处于同一条链的目前只有output链,它就是传说中海陆空都能防守的关卡。

为了更方便的管理,我们还可以在某个表里面创建自定义链,将针对某个应用程序所设置的规则放置在这个自定义链中,但是自定义链接不能直接使用,只能被某个默认的链当做动作去调用才能起作用,我们可以这样想象,自定义链就是一段比较短的链子,这条短链子上的规则都是针对某个应用程序制定的,但是这条短的链子并不能直接使用,而是需要焊接在iptables默认定义链子上,才能被IPtables使用。

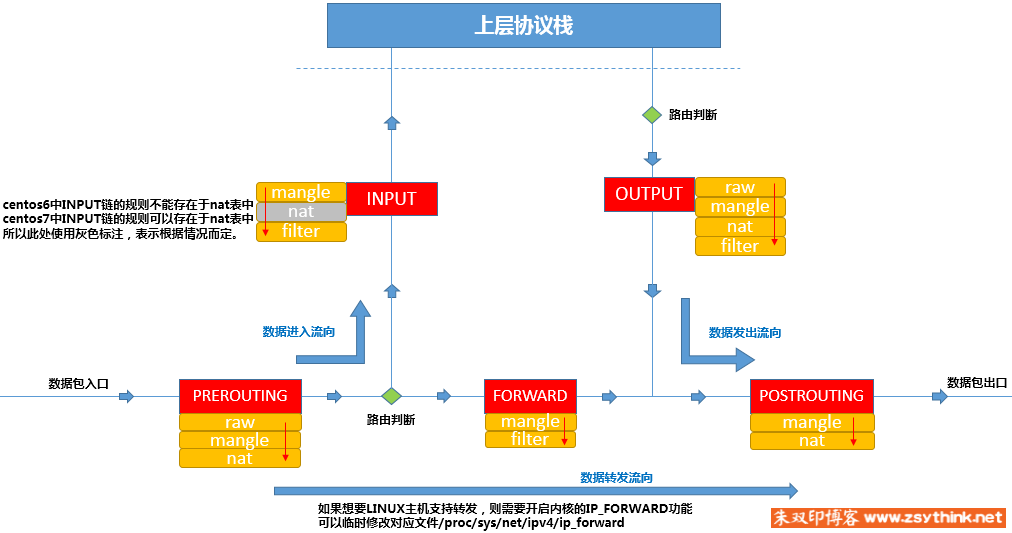

数据经过防火墙流程

所以,根据上图,我们能够想象出某些常用场景中,报文的流向:

- 到本机某进程的报文:PREROUTING --> INPUT

- 由本机转发的报文:PREROUTING --> FORWARD --> POSTROUTING

- 由本机的某进程发出报文(通常为响应报文):OUTPUT --> POSTROUTING